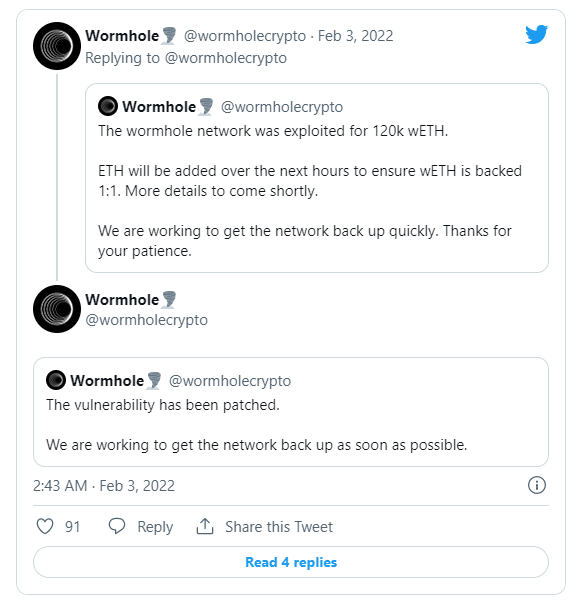

Разработчики сообщили, что закрыли уязвимость и направили в пул «дополнительные ETH» для обеспечения поддержки ликвидности. На время расследования инцидента команда закрыла доступ к сервису.

В CertiK объяснили, что смарт-контракты Wormhole не выполняли полную проверку правильности входных данных, что позволяло инициировать транзакции с некорректными переменными. Благодаря этой уязвимости хакеры смогли выпустить WETH на свой адрес.

Аналитик безопасности Paradigm под ником samczsun отметил, что команда проекта связалась с адресом злоумышленников в сети Ethereum. Разработчики предложили вернуть активы за вознаграждение в $10 млн.

Он также подтвердил, что уязвимость связана с верификацией входных данных протоколом кроссчейн-моста. По словам аналитика, эксплойт позволял полностью обойти проверку подписи.

Напомним, в январе 2022 года основатель Ethereum Виталик Бутерин назвал кроссчейн-мосты уязвимыми из-за проблем, связанных с безопасностью активов.